Nginx越界读取缓存漏洞

参考

https://cert.360.cn/warning/detail?id=b879782fbad4a7f773b6c18490d67ac7

https://github.com/vulhub/vulhub

关于漏洞成因以及代码等原因:https://cert.360.cn/warning/detail?id=b879782fbad4a7f773b6c18490d67ac7

漏洞介绍

2017年7月11日,Nginx在官方公告中称发现了一个范围过滤器中的安全问题,攻击者通过精心构造的恶意请求能造成整数溢出,对范围值的不当处理会导致敏感信息泄漏。

当使用Nginx标准模块时,攻击者可以通过发送包含恶意构造range域的header请求,来获取响应中的缓存文件头部信息。在某些配置中,缓存文件头可能包含后端服务器的IP地址或其它敏感信息,从而导致信息泄露。

漏洞名称:Nginx越界读取缓存漏洞

漏洞编号:CVE-2017-7529

影响版本:Nginx version 0.5.6 - 1.13.2

漏洞原理

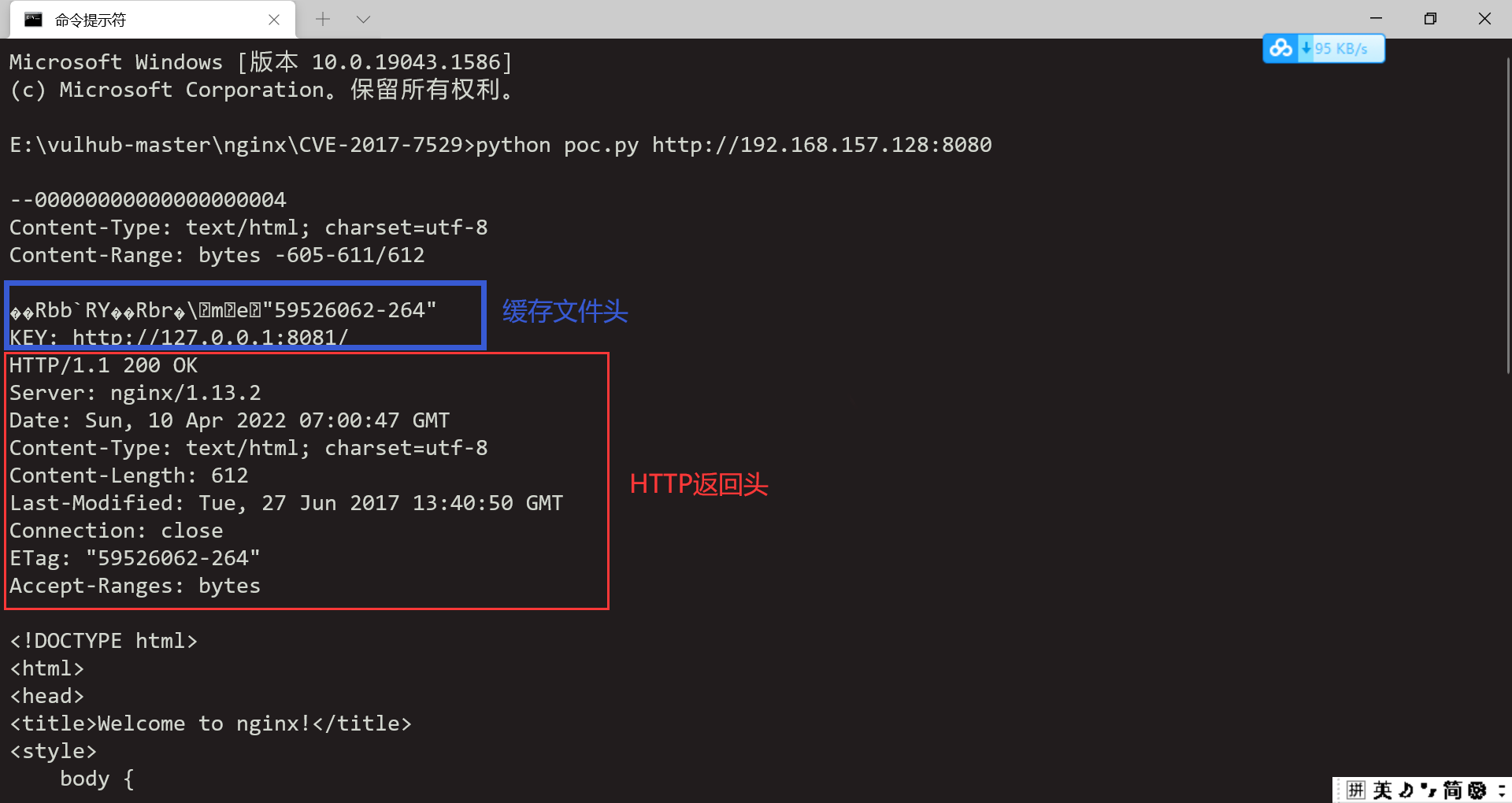

Nginx在反向代理站点的时候,通常会将一些文件进行缓存,特别是静态文件。缓存的部分存储在文件中,每个缓存文件包括“文件头”+“HTTP返回包头”+“HTTP返回包体”。如果二次请求命中了该缓存文件,则Nginx会直接将该文件中的“HTTP返回包体”返回给用户。

如果我的请求中包含Range头,Nginx将会根据我指定的start和end位置,返回指定长度的内容。而如果我构造了两个负的位置,如(-600, -9223372036854774591),将可能读取到负位置的数据。如果这次请求又命中了缓存文件,则可能就可以读取到缓存文件中位于“HTTP返回包体”前的“文件头”、“HTTP返回包头”等内容。

漏洞复现

运行测试环境:

docker-compose up -d访问http://your-ip:8080/,即可查看到Nginx默认页面,这个页面实际上是反向代理的8081端口的内容。

直接利用该漏洞目录下的poc.py即可利用这个漏洞,调用python poc.py http://your-ip:8080/,读取返回结果:

可见,越界读取到了位于“HTTP返回包体”前的“文件头”、“HTTP返回包头”等内容。

修复建议

官方补丁已经在2017年7月11日发布

http://mailman.nginx.org/pipermail/nginx-announce/2017/000200.html

http://nginx.org/download/patch.2017.ranges.txt

建议受影响用户尽快升级至1.13.3, 1.12.1或及时patch